Kyberturvallisuus on nykypäivän digitaalisessa maailmassa yksi keskeisistä huolenaiheista. Löydettyjen haavoittuvuuksien määrä onkin valtava. Vuonna 2022 haavoittuvuuksia raportoitiin yli 25 000 kappaletta. Onkin tärkeää että käytössämme on järjestelmä jonka avulla haavoittuvuuksia voidaan priorisoida ja luokitella. Kaksi keskeistä käsitettä kyberturvallisuudessa ovat CVE (Common Vulnerabilities and Exposures) -tunnisteet ja CVSS (Common Vulnerability Scoring System) -pisteet. Mutta mikä on CVE? Ja kuinka paljon vakavampi uhka on esimerkiksi CVSS 8.0 -luku verrattuna ja CVSS 6.0 -haavoittuvuuteen? Tässä blogitekstissä raotetaan hieman näiden käsitteiden mysteerin verhoa.

CVE

Kun haavoittuvuus on tunnistettu, CVE Numbering Authority (CNA) tutkii tapauksen ja antaa sille CVE-tunnisteen. Maailmassa on useita eri CNA-toimijoita ja isot organisaatiot kuten Microsoft tai Oracle voivat antaa CVE-tunnisteita haavoittuvuuksille jotka koskevat kyseisen valmistajan tuotteita.

CVE-tunnisteet nimetä vakioidussa muodossa joka on CVE-vuosiluku-ID (esimerkiksi CVE-2023-36910). CVE-haavoittuvuuslistauksia voi löytyä useiden toimijoiden kautta joista yksi esimerkki on CISA (Cybersecurity & Infrastructure Security Agency) ylläpitämä sivusto.

CVSS

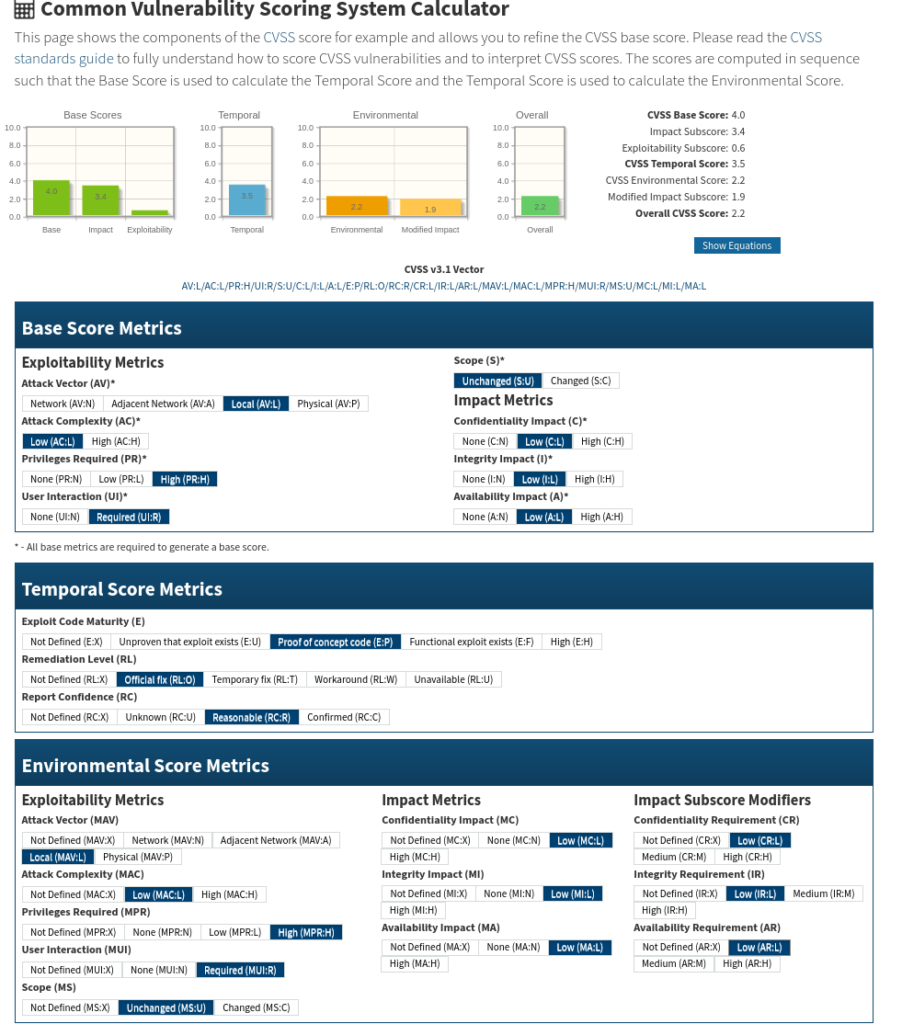

CVSS-pisteet koostuvat useista osista, kuten tietoturva-aukon perusvaikutuksista, haavoittuvuuden tunnistamisesta ja ympäristön tekijöistä. Lopullinen pistemäärä kuvastaa haavoittuvuuden vakavuutta, ja suurempi pistemäärä tarkoittaa vakavampaa haavoittuvuutta.

CVSS viimeisin versio 3.1 lasketaan seuraavista osa-alueista:

Base Score Metrics

Base Score eli perusmetriikat keskittyvät haavoittuvuuden perustietoihin kuten hyökkäyksen monimutkaisuus tai vaikutuksen laajuus. Seuraavat tekijät ovat arvioitavana:

- Attack vector (network/Adjacent network/Local/Physical)

- Attack complexity (Low/High)

- Privileges required (None/Low/High)

- User interaction (None/Required)

- Scope (Unchanged/Changed)

- Confidentiality impact (None/Low/High)

- Integrity impact (None/Low/High)

- Availability impact (None/Low/High)

Temporal Score Metrics

Temporal score ottaa puolestaan kantaa haavoittuvuuden ajan mukana tuomat muuttujat kuten korjauksen tilanteen ja hyökkäyksen käytettävyyden. Seuraavat tekijät ovat arvioitavana:

- Exploit code maturity (Not defined/Unproven that exploit exists/Proof of concept code/Functional exploit exists/High)

- Remediation level (Not defined/Official fix/Temporary fix/Workaround/Unavailable)

- Report confidence (Not defined/Unknown/Reasonable/Confirmed)

Environmental Score Metrics

Environmental Score Metrics arvioi haavoittuvuuden laajuuden ja vaikutuksen kohdeympäristössä. Seuraavat tekijät ovat arvioitavana:

- Attack vector (Not defined/Network/Adjacent network/Local/Physical)

- Attack complexity (Not defined/Low/High)

- Privileges required (Not defined/None/Low/High)

- User interaction (Not defined/None/Required)

- Scope (Not defined/Unchanged/Changed)

- Confidentiality impact (Not defined/None/Low/High)

- Integrity impact (Not defined/None/Low/High)

- Availability impact (Not defined/None/Low/High)

- Confidentiality requirement (Not defined/Low/Medium/High)

- Integrity requirement (Not defined/Low/Medium/High)

- Availability requirement (Not defined/Low/Medium/High)

CVE ja CVSS

Vaikka CVE ja CVSS kumpikin liittyvät haavoittuvuuksien arviontiin ne lähestyvät niitä eri kulmista:

- CVE-numero auttaa tunnistamaan yksittäisen haavoittuvuuden yksilöllisesti, kun taas CVSS-pisteet tarjoavat numeerisen arvioinnin haavoittuvuuden vaikutuksista

- CVE-numero auttaa erottamaan erilaiset haavoittuvuudet toisistaan, kun taas CVSS-pisteet auttavat määrittämään, kuinka vakava tietty haavoittuvuus on.

- CVE-numero helpottaa tietojen jakamista haavoittuvuuksista, kun taas CVSS-pisteet auttavat organisaatioita priorisoimaan resurssejaan ja toimenpiteitä.

Tietoturva-aukkojen ja haavoittuvuuksien tunnistaminen sekä arviointi ovat tärkeitä tekijöitä digitaalisen maailman turvallisuuden varmistamisessa. CVE ja CVSS toimivat yhteistyössä jotta järjestelmien ylläpitäjät voivat tehokkaasti arvioida ja priorisoida haavoittuvuuksien korjaamistoimia siten että digitaaliset ympäristömme pysyvät turvattuina.