Digitaalisen identiteetin suojaamisen tärkeys on varmasti monelle meille jo selvä asia. Syykin tähän on selvä: Varsinkin pilviaikana identiteetti on haluttua kauppatavaraa esimerkiksi kyberrikollisten keskuudessa. Murrettu käyttäjätunnus voikin antaa hyökkääjälle pääsyn useaan eri resurssiin kohdeorganisaatiossa.

Identiteetin suojaamisesta onkin tullut tavallaan kilpavarustelu: Sitä mukaa kun uusia tekniikoita suojata käyttäjän identiteetti kehitetään, hyökkääjät pyrkivät ohittamaan suojausmenetelmät jotka johtavat taas puolestaan uusien tekniikoiden kehittämiseen. Esimerkkiä tähän ei tarvitse hakea kaukaa historiasta vaikkapa Microsoft 365:ssa: MFA:n käyttö yleistyi muutama vuosi sitten huomattavasti organisaatioissa phishing-viestien seurauksena. Ei kestänyt kauaa kun hyökkääjät oppivat ohittamaan MFA:n esimerkiksi MFA Fatigueta hyödyntäen. Kun MFA Fatigue saatiin kampattua, seuraavaksi olikin AiTM (Adversary in the Middle) -hyökkäysten vuoro jotka jylläävät vielä tänäkin päivänä (voit lukea sivuston muita identiteettiin liittyviä muita blogikirjoituksia täältä, täältä ja täältä) . AiTM -hyökkäysten aikana puolustavalla puolella on yleistynyt Phishing Resistant MFA:n hyödyntäminen. Ja siinä vaiheessa turva-avaimet tulevat kuvaan. Yksi näistä turva-avaimien valmistajista on Yubico.

Yubico

Mainittakoon heti alkuun että Yubico ei ole ainoa turva-avaimien valmistaja ja markkinoilta löytyy useita muitakin malleja. Yubico on kuitenkin laajasti käytetty ja tuettu valmistaja joten Yubico on mainio valinta turva-avaimia vertailtaessa. Yubicolta löytyy useita eri malleja mutta useimmat malleista perustuvat USB-porttiin tai NFC:lla käytettävään laitteeseen, esimerkkinä alla olevassa kuvassa oleva Yubico YubiKey 5.

Mikä sitten tekee turva-avaimista niin erityisiä turvallisuuden kannalta? Tekniikat saattavat vaihdella valmistajittain mutta otetaan Yubikey suurennuslasin alle.

- Yubikey on fyysinen laite joten kirjauduttaessa palveluun käyttäjä tarvitsee juuri sen YubiKeyn jolla rekisteröityminen suoritettiin. Käytettäessä Yubikeyta se vaatii myös PIN-koodin ja laitteeseen koskettamista (keskellä oleva pyöreä alue) toimiakseen.

- Yubikey tarvitsee ihmisen vuorovaikutusta toimiakseen ja toisaalta PIN-koodi myös varmistaa että kadonnutta tai varastettua Yubikeyta ei voi helposti käyttää vääriin tarkoituksiin.

- Kirjauduttaessa palveluun Yubikeylla, turva-avain generoi yksilöllisen koodin joka vaihtuu joka kerta.

- YubiKey tukee vahvoja protokollia kuten FIDO2 joita pidetään turvallisina.

Microsoft 365 ja Yubico

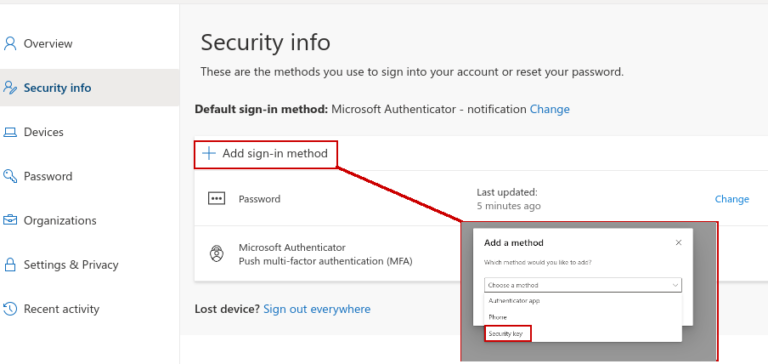

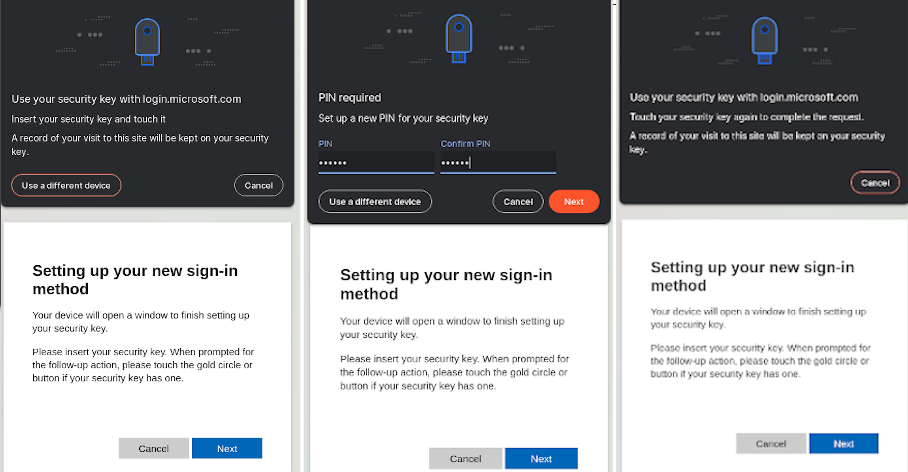

Seuraavaksi käyttäjää opastetaan avaimen käyttöönotossa alla olevan kuvan mukaisesti

- käyttäjää pyydetään asettamaan avain USB-porttiin mikäli sitä ei vielä ole kytketty

- Jos avain on uusi eikä sillä ole vielä PIN-koodia, käyttäjää pyydetään luomaan PIN-koodi

- Lopuksi käyttäjää pyydetään vielä koskemaan avainta

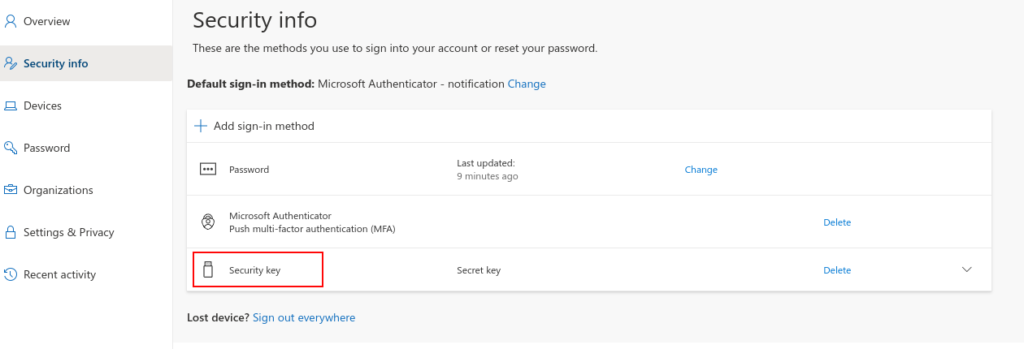

Käyttäjän pitää vielä lopuksi tehdä pari pientä asiaa kuten keksiä avaimelle nimi joka näkyy hänelle Microsoft 365:n hallinnassa mutta siinäpä se sitten onkin! Nyt Yubicon pitäisi näkyä kirjautumisvaihtoehtona käyttäjän asetuksissa.

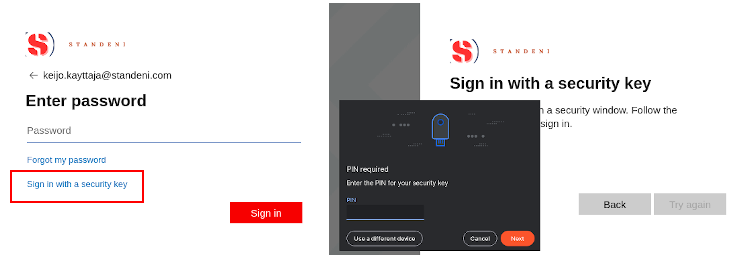

Kun käyttäjä kirjautuu seuraavan kerran hänellä on mahdollisuus valita kirjautuminen turva-avaimella. Kirjautumistapa valittaessa käyttäjää pyydetään alla olevan kuvan mukaisesti asettamaan avain USB-porttiin, syöttämään avaimen PIN-koodi ja painamaan avainta jonka jälkeen käyttäjä kirjautuu palveluun.

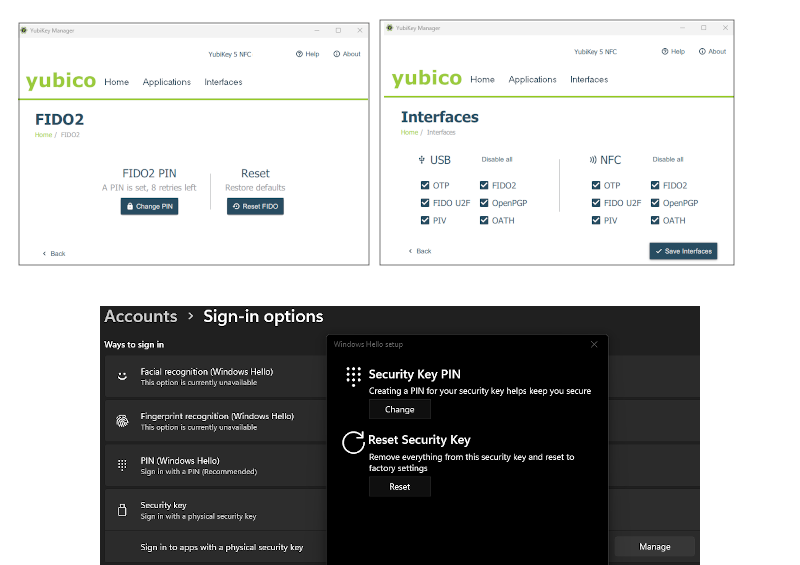

Yubikeyn hallinta

Digitaalista turvallisuutta

Edistyneiden tietoturvahyökkäysten yleistyessä on tärkeää pysyä kehityksessä mukana. Yksi näistä asioista on varsinkin liiketoiminnalle kriittisten käyttäjätilien turvaaminen turvallisilla keinoilla ja turva-avaimet ovat mainio lisä tässä. Esimerkiksi Yubikeyta voi käyttää turvaamaan useiden eri palveluiden kirjautumisia. Muista vain varmistaa että sinulla on myös vaihtoehtoinen kirjautumistapa palveluun mikäli turva-avaimesi ei ole käytettävissä!